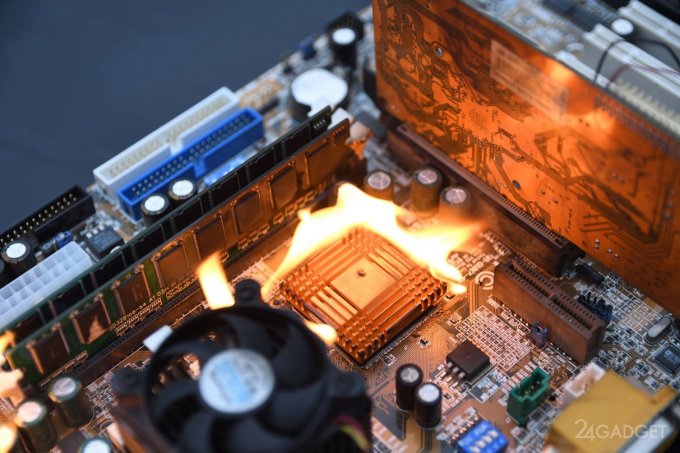

Взлом компьютера осуществлен через блок питания (видео)

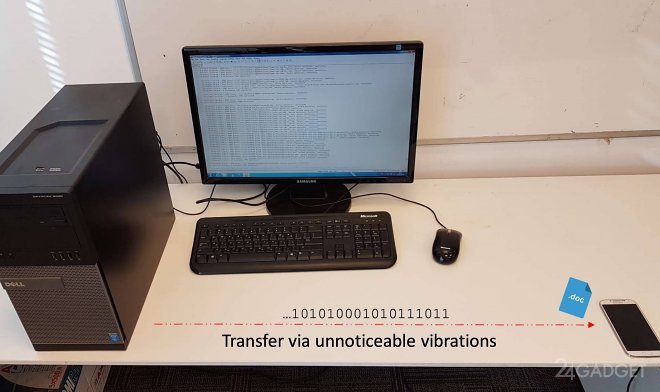

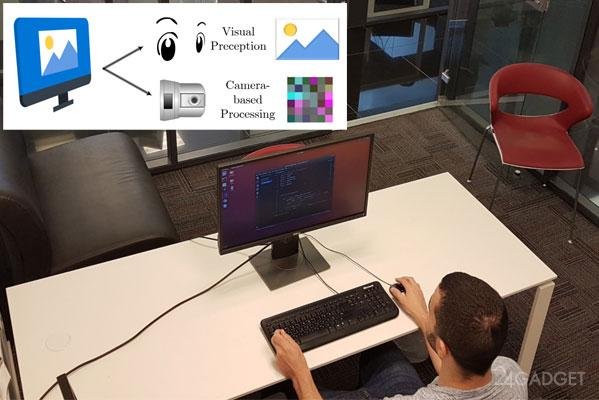

Специалисты по кибернетической безопасности активно используют методы хакеров для проверки безопасности систем хранения данных и выявления потенциальных методик несанкционированного проникновения в компьютерные системы. Известные своими оригинальными разработками в сфере компьютерной безопасности эксперты из Университета имени Давида Бен-Гуриона в Негеве (Израиль) представили новый необычный способ похищения информации с компьютера с использованием блока питания.