Датчики смартфона способны выдать хакерам PIN-код

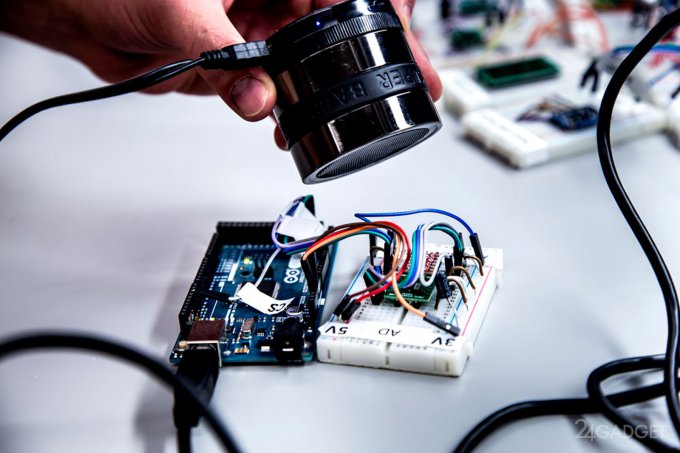

Группа исследователей университета Ньюкасла выяснила, что любой современный смартфон уязвим перед хакерами из-за своего супероснащения. Самые разнообразные датчики, доступ к которым открыт большинству вредоносных программ, как бы парадоксально это ни звучало, помогают использовать конфиденциальную информацию пользователя против него.