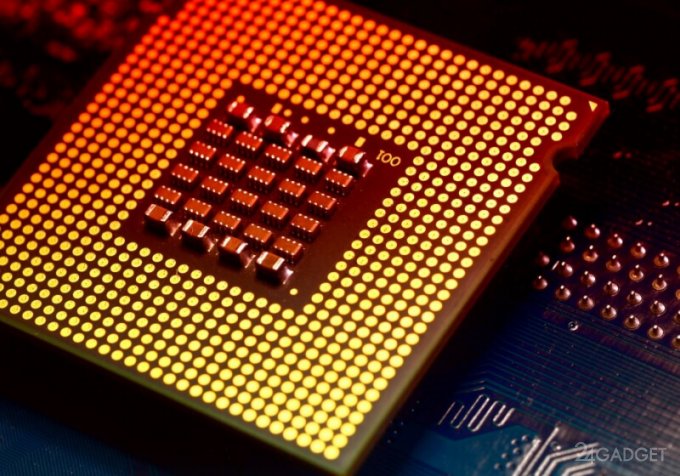

Новая уязвимость CacheOut выявлена в процессорах Intel

Нарушение системы безопасности в процессорах Intel в очередной раз было выявлено специалистами, присвоившими проблеме название CacheOut. Такое наименование обусловлено принципом работы, основанном на извлечении информации хранящейся в кэш-памяти чипов.

Согласно классификации Common Vulnerabilities and Exposures (CVE) новая уязвимость получила обозначение CVE-2020-0549: L1D Eviction Sampling (L1Des) Leakage со степенью опасности 6,5.

Среди технических возможностей при использовании уязвимости CacheOut можно отметить возможность выборочного извлечения данных из кэша L1. Злоумышленники получают возможность, не ожидая утечки конкретных данных самостоятельно выбрать необходимые сведения. Кроме того уязвимость способна проходить сквозь все системы безопасности и представляет угрозу для ядра, совместно расположенных виртуальных машин и анклавов SGX (Software Guard Extensions).

Специалисты Intel признали наличие уязвимости CacheOut и распространили список процессоров, подверженных угрозе нарушения безопасности. В зону риска попали: Intel Xeon Scalable первого и второго поколений на микроархитектурах Skylake и Cascade Lake, процессоры Intel Core шестого поколения, Intel Xeon E3-1500m v5 и E3- 1200 v5 на микроархитектуре Skylake, процессоры Intel Core седьмого и восьмого поколения на микроархитектурах Kaby Lake и Coffee Lake, процессоры Intel Core восьмого поколения на микроархитектуре Whiskey Lake (ULT) и Whiskey Lake (ULT refresh), и процессоры Intel Core десятого поколения на микроархитектуре Amber Lake Y.

Для ликвидации уязвимости эксперты Intel создали обновление микрокода и рекомендации для поставщиков ОС. В процессорах AMD подобная уязвимость не выявлена.

Источник: Techpowerup