В процессорах Intel выявлена уязвимость Load Value Injection (видео)

Специалисты по кибербезопасности с завидной регулярностью выявляют все новые и новые проблемы с процессорами компании Intel. Совсем недавно было объявлено об обнаружении неустранимой уязвимости в Converged Security and Management Engine (CSME), а специалисты Bitdefender сообщает о новой проблеме. Выявленная уязвимость в чипах Intel, уже названная экспертами Load Value Injection (LVI), в первую очередь несет угрозу для серверов в центре обработки данных. Проблема LVI оказывает влияние на все семейства Core: третьего поколения от Ivy Bridge и заканчивая процессорами Comet Lake 10-го поколения.

По заявлению экспертов Bitdefender, которые провели успешную атаку при помощи уязвимости CVE-2020-0551, компания Intel оповещена о существующей проблеме еще 10 февраля 2020 года. Проведенная атака основывалась на уязвимостях Meltdown, которые были ранее исправлены Intel программным путем. Однако уязвимость LVI по-прежнему несет угрозу, даже после внесенных программных изменений.

В Bitdefender полагают, что для исправления выявленных уязвимостей и блокировки вектора атак LVI, Intel придется решать проблему на уровне изменения архитектуры. Тем не менее, для снижения опасности атаки можно использовать программные и микропрограммные заплатки, что правда приведет к снижению производительности от 2 до 19 раз.

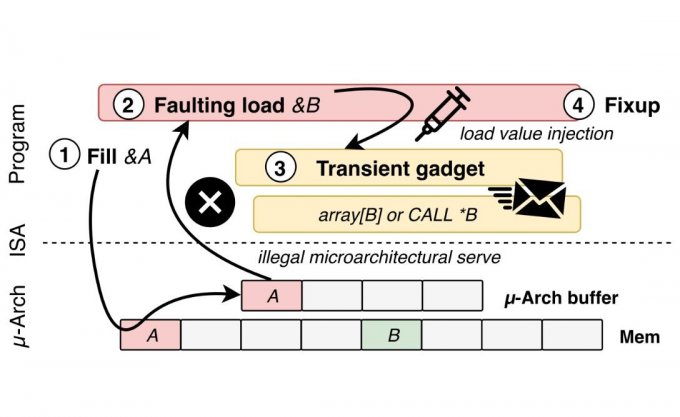

Технология атаки LVI заключается в использовании хакером возможности подставлять в микроархитектурные элементы собственной вредоносной строчки кода, что позволяет взломать систему и получить доступ к необходимой информации. В результате атаки злоумышленник не только получает доступ к конфиденциальным данным, но и похищает пароли, обходит шифрование и в конечном счете может установить полный контроль над компьютером.

Эксперты также отмечают, что для проведения атаки LVI, необходимо ввести данные в анклав Intel SGX, что можно выполнить с использованием скриптов jаvascript. Следовательно, для успешной атаки нет необходимости получать физический доступ к компьютеру. В Bitdefender при этом отметили, что не проводили исследования этого направления атаки. Для многопользовательских систем, которые распространены в виртуальных серверах, атака позволяет прослушивать соседние узлы. Такая атака сложно реализуется на практике и не несет угрозы для рядовых пользователей.

Между тем в корпорации Intel провели подробный анализ уязвимости LVI и отметили, что из-за многочисленных сложных требований, которые должны быть удовлетворены для успешной реализации метода LVI, эта уязвимость «…не является практическим средством использования в реальных средах». Тем не менее Intel рекомендует системным администраторам и разработчикам учитывать потенциальную возможность атаки LVI.