Новый Java-дроппер заражает исключительно Mac OS

Определение ОС компьютера пользователя и выдача ему соответствующего контента сегодня уже не диковинка интернет-технологий. Этим механизмом давно пользуются и вирусописатели. Но платформа Apple MAC OS в этом механизме используется довольно редко, однако антивирусные эксперты «Лаборатории Касперского» говорят об обнаружении ранее неизвестного Java-даунлоадер, который загружал в систему зловредов в зависимости от ОС зараженного компьютера. Trojan-Downloader.Java.OpenConnection.fa был обнаружен «Лабораторией Касперского» 15 февраля. Как уже было сказано выше, троянец определяет ОС на зараженном компьютере. Если на компьютере стоит Windows, происходит загрузка Trojan-Dropper.Win32.Agent.gjtw, который несет в себе Trojan-Downloader.Win32.Agent.ujhb. Во всех случаях, отличных от Windows, в систему загружается PYTHON скрипт. Данный скрипт «Лаборатория Касперского» детектирует как Trojan-Dropper.Python.Flasfa.a...

Работа скрипта-дроппера выполняется только на одной платформе — MAC OS. В случае Linux, скрипт завершает свою работу.

Помимо записи объектов в систему, дроппер прописывает скрипты в автозапуск в plist-файл в операционной системе. Основной скрипт в данной цепочке — скрипт № 2 — он является HTTP-бэкдором и детектируется «Лабораторией Касперского» как Backdoor.Python.Aharm.a. Aharm.a с определенной частотой посылает запросы серверу злоумышленников и ждет команды от своего хозяина. Как только команда поступает, он выполняет ее на зараженной машине.

Исходная версия бэкдора распространяется как приложение с отрытым исходным кодом, и его может скачать и переделать под себя кто угодно.

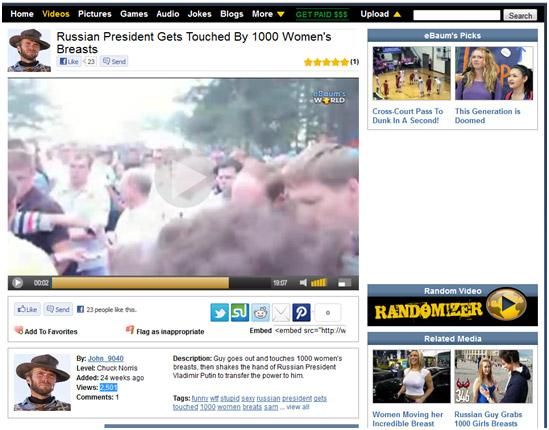

По словам Виктора Чебышева, эксперта «Лаборатории Касперского», для заражения используется Drive-by атака. После срабатывания Java-эксплойта и незаметной загрузки на компьютер Trojan-Downloader.Java.OpenConnection.fa, параллельно с загрузкой дроппера даунлоадер открывает страницу с видеороликом.

Источник: cybersecurity