Новая атака AirSnitch позволяет перехватывать трафик в любой сети Wi-Fi без взлома

Группа экспертов в области кибербезопасности опубликовала работу, посвящённую методу атаки AirSnitch, которая осуществляется на сети Wi-Fi. Действуя на двух нижних уровнях беспроводной сети, она не взламывает шифрование данных, а позволяет его обходить, перехватывать трафик и производить подмену данных.

Группа методов атаки AirSnitch эксплуатирует уязвимость и позволяет обходить изоляцию клиентских устройств в одной сети Wi-Fi. Атака нацеливается на два нижних уровня сетевого стека Wi-Fi. Первый уровень — физический, который связан радиочастью, в частности, каналами 2,4 и 5 ГГц; второй уровень — канальный, который отвечает за передачу пакетов данных внутри сети, обращения по MAC-адресам и схемам изоляции клиентов. Выше находятся сетевой, транспортный, сеансовый, уровень представления и прикладной уровень — на седьмом, последнем, работают протоколы HTTP/HTTPS, FTP, браузеры, почтовые клиенты и прочее сетевое ПО для пользователей.

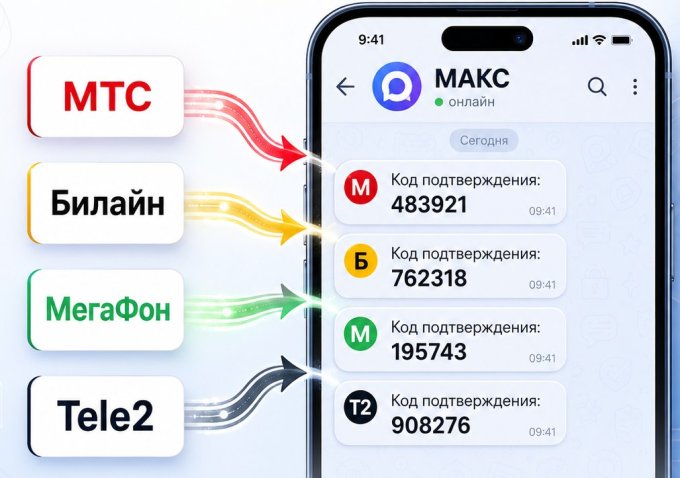

Работая на двух нижних уровнях, AirSnitch эксплуатирует неспособность сетевого оборудования осуществлять привязку и синхронизацию клиента между ними и более высокими уровнями, в результате чего оказывается осуществимой двунаправленная атака типа «человек посередине» (MitM). Гипотетический злоумышленник, даже пребывая в разных с потенциальной жертвой сегментах сети, обозначенных разными идентификаторами SSID, эксплуатирует разрыв в средствах безопасности на разных уровнях: на нижних оборудование обслуживает устройства хакера и жертвы как обладающие разными MAC-адресами, а на более высоких злоумышленник получает возможность произвести подмену MAC-адреса и перехватывать адресованные жертве потоки данных. Для этого можно использовать радиодиапазон, который не использует жертва: 2,4 ГГц вместо 5 ГГц или наоборот.

Атакующий просматривает и может изменять весь открытый трафик, похищать используемые в аутентификации файлы cookie, пароли, данные банковских карт и любую другую конфиденциальную информацию. В локальных корпоративных сетях трафик часто передаётся в открытом виде, и перехватывать его проще. Даже если жертва пользуется HTTPS, хакер сохраняет способность перехватывать трафик при поиске доменов, производить «отравление» кеша DNS, а также видеть IP-адреса, на которых размещаются посещаемые жертвой веб-страницы, а зачастую и сопоставлять их с URL-адресами. Наконец, AirSnitch может служить одним из эксплойтов в цепочке атак с использованием нескольких уязвимостей.

Перехват MAC-адреса у жертвы, однако, грозил бы её отключением от беспроводной сети, и тогда злоумышленник бы мог себя выдать. Чтобы этого не произошло, с устройства хакера под случайным MAC-адресом отправляется ICMP-запрос (пинг), на который устройство жертвы отвлекается. В отличие от подключения по Ethernet, сеть Wi-Fi на уровне архитектуры допускает динамику клиентов, поэтому координирующее работу сети оборудование воспринимает смену положения клиента как нормальное явление — и подключение возвращается на устройство жертвы. А злоумышленник может подключаться и отключаться с высокой скоростью сколь угодно долго, то выдавая себя за жертву, то возвращаясь в исходное состояние — так и реализуется атака типа MitM. Это работает даже в том случае, когда на одном маршрутизаторе работают две, казалось бы, изолированные подсети с разными SSID — условно, «гостевая» и «домашняя»; потому что для обеих подсетей используется единая таблица MAC-адресов.

Группа методов атаки AirSnitch остаётся актуальной для сетевого оборудования любого типа, будь то потребительские или корпоративные маршрутизаторы. Хотя бы один из методов сработал на оборудовании Netgear, D-Link, TP-Link, Asus, Cisco, Ubiquiti и устройствах других производителей. Надёжной защиты не обеспечили методы шифрования WPA2/3 и протокол аутентификации RADIUS.

Закрыть уязвимости, которые эксплуатируются атакой AirSnitch, программными методами будет непросто — эти уязвимости проявляются из-за особенностей чипсетов и архитектуры, поэтому универсального рецепта для всей отрасли не существует. Однако можно снизить степень угрозы. Чтобы развернуть атаку, злоумышленнику необходимо сначала найти способ подключиться к сетевому оборудованию, с которым работает устройство жертвы — к гостевой или домашней подсети. Их можно изолировать, используя разные SSID на раздельных VLAN, что снизит угрозу атаки, хотя допустить ошибки при их настройке довольно просто, отмечают исследователи. Ещё один способ защитить себя — использовать VPN, хотя и этот способ не даст гарантии. Наконец, в корпоративных сетях следует придерживать доктрины «нулевого доверия», то есть изначально считать все остальные клиентские устройства потенциально опасными.