«Agent Smith» заразил свыше 25 млн Android-устройств (2 фото)

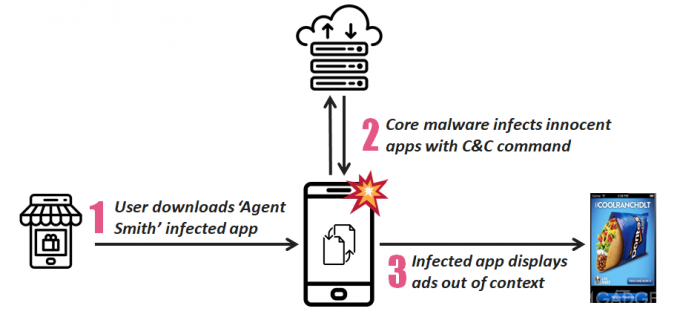

Многие компании используют вредоносное программное обеспечение для трансляции несанкционированной рекламы. Специалисты компании Check Point выявили незаконную программу, получившую название «Agent Smith», поразившую более 25 млн устройств работающих под Android. На зараженном устройстве производилась несанкционированная замена легальных приложений на приложения-клоны, которые и распространяли несанкционированную рекламу.

Специалисты смогли отследить разработчика «Agent Smith» — китайскую компанию, работающую в области высоких технологий, специализирующейся на продвижении приложений от китайских разработчиков. Также было определено, что начало распространения незаконного программного обеспечения датируется 2018 годом. Первые «Agent Smith» попали в интернет через магазин приложений 9Apps, связанный с разработчиками браузера для мобильных устройств UC Browser. Основная масса зараженных устройств принадлежит пользователям из Азии: в Индии пострадало 15,2 млн устройств, в Бангладеш — 2,5 млн и Пакистане — 1,7 млн. В США их оказалось порядка 300 тыс. "Инфицированию" подвержены смартфоны с устаревшими версиями Android — 5 и 6, для которых давно не выпускаются актуальные обновления ОС.

Зараженные «Agent Smith» приложения стали появляться и в магазине Google Play. Эксперты выявили 11 таких приложений, которые после сообщения в службу безопасности Google были оперативно удалены из Google Play.

В заражённом приложении вредоносный компонент маскировался под SDK, роль которого сводилась к загрузке и установке целого пакета приложений, содержащих «Agent Smith». После установки зловред проверял наличие установленных приложений, сравнивал их список с целевым перечнем и менял их на программы-клоны, занимающиеся распространением несанкционированной рекламы. В перечне было 16 приложений, в том числе WhatsApp, Lenovo AnyShare, Opera Mini, Flipkart и TrueCaller.

Такая замена приложений достаточно сложный технический процесс, в котором использовалась уязвимость Janus (CVE-2017-13156) в Android, позволяющая добавить контент в APK, в обход защиты использующей цифровую подпись. При этом «Agent Smith» после установки программы клона блокировал обновления для предотвращения удаления вредоносного кода.

Источник: checkpoint.com