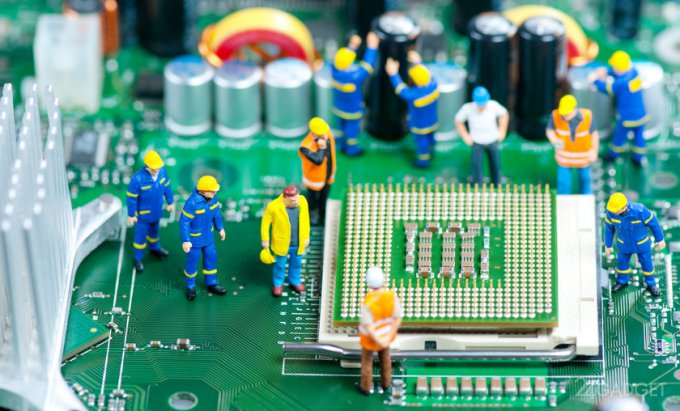

Чипокалипсис: уязвимы все процессоры от Intel и других производителей

Компания Intel сообщила о найденной уязвимости в собственных чипах, после чего проинформировала о той же проблеме в изделиях аналогичного типа от других разработчиков. Подтверждение беззащитности чипсетов, работающих под разными операционными системами (Linux, Windows, Android, iOS, macOS), было подтверждено и в отчёте экспертов Google Project Zero. Специалисты обнаружили два типа уязвимости, носящие условные наименования Meltdown ("Крах") и Spectre ("Призрак"). Суть проблемы заключается в уязвимости процессов при спекулятивном выполнении инструкций чипом. Первая позволяет преодолеть преграду между приложениями и внутренней памятью операционной системы, тем самым давая доступ к конфиденциальным данным, хранящимся там. Вторая же обходит барьер между самими приложениями, то есть одна программа может "залезть" в память другой. В настоящее время под угрозой решения от Intel, AMD и ARM.

Процессоры Intel с архитектурой x86-64 и отдельные типы чипов ARM64 подвержены уязвимости типа Meltdown. Ошибка даёт возможность приложениям получать информацию о содержании памяти ядра ОС, в директории которой могут содержаться данные о логинах, паролях и иная конфиденциальная информация. В процессе спекулятивного исполнения происходит ускорение процессов за счёт предсказания и обработки инструкции до получения подтверждения. При отсутствии подтверждения данные уничтожаются.

Основная проблема такого процесса состоит в том, что злоумышленник может получить доступ к находящимся в кэше процессора данным, опираясь на скорость реакции на запросы. Осуществление атаки по обходным каналам позволит открыть доступ к сведениям, содержащимся в памяти процессора. Такой процесс достаточно трудоёмок и сложен, но осуществим, и не распознаётся антивирусными программами. Доступ к информации, содержащейся в памяти постороннего компьютера с использованием уязвимости Meltdown, возможно осуществить при помощи виртуального компьютера или хост-системы.

Для ликвидации уязвимости специалисты пошли по пути разделения памяти ядра и пользовательского пространства. В данный момент уже ликвидирована проблема в ядре Linux 4.15, компания Microsoft обезопасила Windows10 и в ближайшее время защитит Windows 7 и 8 (по некоторым сведениям обновление планируется выпустить сегодня, то есть 9 января). Корпорация Apple отчиталась о защите в macOS High Sierra 10.13.2, iOS 11.2 и tvOS 11.2 (опасности подвержены все модели iMac и iPhone, а также тв-приставки Apple TV), а Google разработала патч для операционных систем Android и Chrome OS. Завершается работа над браузером Google Chrome 64.

Чипы с архитектурой ARM, с аналогичной уязвимостью (Cortex-A75, Cortex-A73, Cortex-A72, Cortex-A57, Cortex-A17 и Cortex-A9), также получили обновление, закрывающее проблему. Объявлено о защите от Meltdown облачных сервисов Amazon Web Services, Microsoft Azure и Google Cloud Services.

Технология защиты KPTI (Kernel page-table isolation) снижает производительность работы системы, что объясняется необходимостью обнуления TLB-буфера быстрой переадресации при каждом переключении между пользовательским режимом и ядром. Снижение быстродействия составляет от 5 до 30 процентов и зависит от типа выполняемой задачи. Наибольшее падение производительности происходит в приложениях, которые часто ссылаются на ядро (процессы с диском или сетью). Геймеров данная проблема практически не затронет. Кроме того, компания Intel обещает снизить отрицательное влияние обновлений на производительность и даже устранить его полностью.

Уязвимость Spectre позволяет злоумышленникам получить доступ к личным данным приложений, используя спекулятивное выполнение инструкций в большинстве современных процессоров Intel, AMD и ARM. Выполнить на практике такое проникновение гораздо сложнее, чем при помощи уязвимости Meltdown, однако такая возможность есть. Пути преодоления данной проблемы ещё не найдены — методы, аналогичные работе с Meltdown, не срабатывают. Есть мнение, что для ликвидации проблемы придётся изменить архитектуру процессоров. Обновление микрокодов и повышение уровня безопасности лишь уменьшают вероятность проникновения, но не ликвидируют проблему.

Пока нет сведений об атаках, осуществленных с использованием Meltdown или Spectre. Кроме того, специалисты Google не смогли воссоздать уязвимость на Android-устройствах с ARM-процессором даже без последних патчей. И всё же для защиты своих систем и данных специалисты рекомендуют своевременно установить обновления для используемой операционной системы и браузера. Обнародованную опасность для большинства устройств в мире, работающих на чипсетах американского производства, в прессе уже прозвали "чипокалипсисом".